توظيف آمن

تقييم المخاطر

التدقيق الآلي لجمع المقابلات وتقييمها والنتائج لتحديد المخاطر المحتملة واتخاذ قرارات توظيف مستنيرة. تحديد المرشحين الذين يحاولون التلاعب بالنظام.

- أقل من 20 دقيقة

- بدون جدولة

- تقييم 4.6★

- إدارة مخاطر مدمجة

- مدعوم بالعلم

- وفّر أيامًا من الوقت

تحليل للمخاطر عبر كل إشارة

اطّلع على إشارات المخاطر بسرعة لكل مرشح. قم بالفرز والتصفية والتعمق في الأدلة من شاشة واحدة.

- درجة المخاطر لكل مرشح

- تصفية وفرز حسب نوع المخاطر

- التعمق في الأدلة والتسجيلات

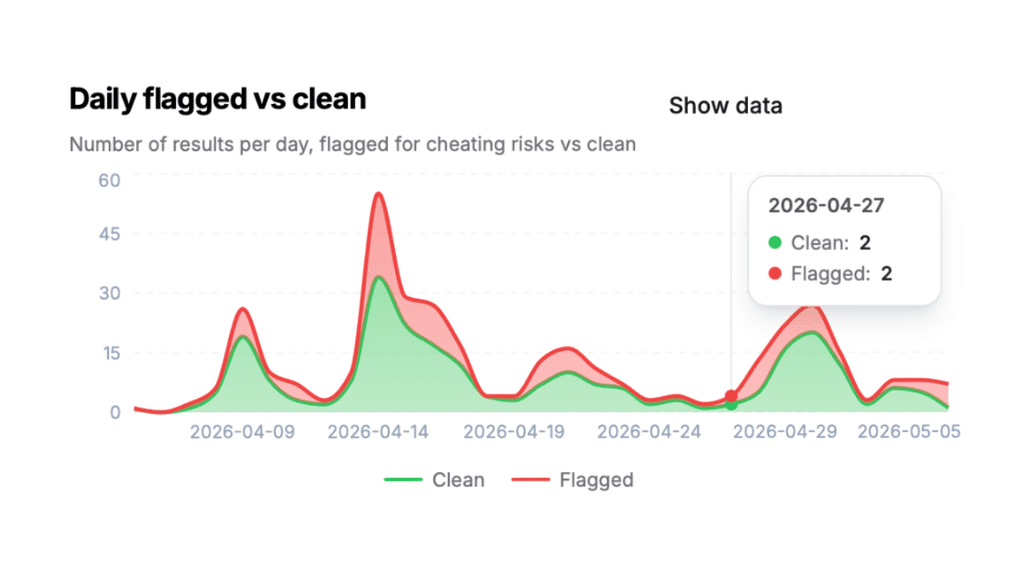

يستخدم المرشحون الذكاء الاصطناعي بشكل متزايد للتحايل على المقابلات. عند تفعيل تقييم المخاطر لوظيفة ما، تقوم المنصة تلقائيًا بوضع علامات على الإشارات المشبوهة في المحادثة والصوت والفيديو على شاشة النتائج، مع إمكانيات تصفية وضبط العتبات لكل وظيفة.

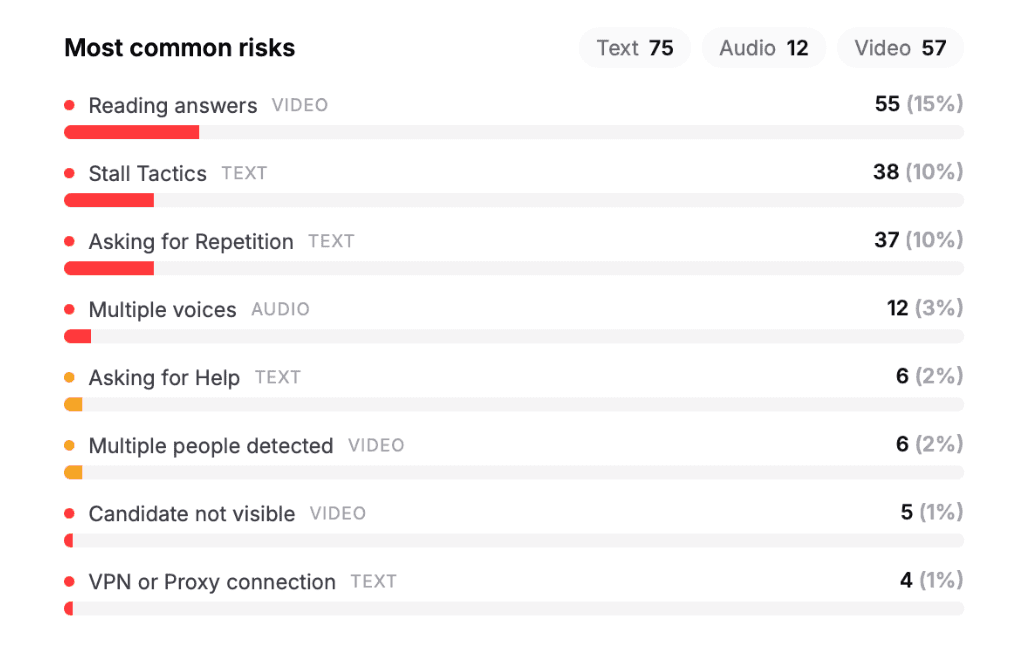

كل إشارات المخاطر المكتشفة

عرض على مستوى عالٍ لما يشير إليه الذكاء الاصطناعي. كل إشارة مرتبطة بأدلة في جلسة المرشح.

| الإشارة | الفئة | ما الذي تكتشفه |

|---|---|---|

| القراءة من الشاشة | فيديو | يُشير تحليل حركة العين إلى المرشحين الذين يقرؤون نصًا مُعَدًا مسبقًا بدلًا من التحدث بطبيعية. |

| وجوه متعددة | فيديو | أكثر من شخص واحد ظاهر في إطار كاميرا المرشح. |

| عدم تطابق الوجه | فيديو / KYC | الوجه أثناء المقابلة لا يطابق المرشح الذي تم التحقق منه خلال عملية KYC. |

| أصوات متعددة | صوت | اكتشاف أكثر من صوت واحد في تدفق الميكروفون الخاص بالمرشح. |

| عدم تطابق البصمة الصوتية | صوت | صوت المرشح لا يطابق البصمة البيومترية المسجَّلة. |

| صوت مولّد بالذكاء الاصطناعي | صوت | يُظهر الصوت خصائص الكلام الاصطناعي أو المولّد بالذكاء الاصطناعي. |

| تكتيكات التسويف | محادثة | يقوم المرشح بالتسويف أو يطرح أسئلة غير ذات صلة لكسب الوقت أثناء الإجابات. |

| طلب المساعدة | محادثة | يبدو أن المرشح يوجّه أسئلة أو إشارات لطرف ثالث موجود في الغرفة. |

| ملفات متعددة | محادثة | يتقدّم الشخص نفسه عدة مرات بهويات مختلفة. |

| اتصال عبر VPN | جلسة | يتم توجيه الاتصال عبر VPN قد يخفي الموقع الحقيقي للمرشح. |

| Tor / شبكة مجهولة | جلسة | يتم توجيه الاتصال عبر Tor أو وكلاء إخفاء الهوية المشابهين. |

هل أنت مستعد لإجراء مقابلات أكثر ذكاءً؟

شغّل مقابلات مدعومة بالذكاء الاصطناعي للوظيفة القادمة خلال دقائق. التجربة مجانية، ولا تحتاج إلى بطاقة ائتمان.